标签搜索

搜索到

30

篇与

的结果

-

Debian 10 系统上安装 Docker 在 Debian 10 系统上安装 Docker 可以按照以下步骤进行:1.更新软件包列表:{callout color="#f0ad4e"}sudo apt update{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}2.安装所需的依赖包,以便后续安装 Docker:{callout color="#f0ad4e"}sudo apt install -y apt-transport-https ca-certificates curl software-properties-common{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}3.添加 Docker 官方 GPG 密钥:{callout color="#f0ad4e"}curl -fsSL https://download.docker.com/linux/debian/gpg | sudo gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}4.添加 Docker 软件源:{callout color="#f0ad4e"}echo "deb [signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/debian $(lsb_release -cs) stable" | sudo tee /etc/apt/sources.list.d/docker.list{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}5.再次更新软件包列表:{callout color="#f0ad4e"}sudo apt update{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}6.安装 Docker:{callout color="#f0ad4e"}sudo apt install -y docker-ce docker-ce-cli containerd.io{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}7.启动 Docker 服务:{callout color="#f0ad4e"}sudo systemctl start docker{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}8.确认 Docker 是否正在运行:{callout color="#f0ad4e"}sudo systemctl status docker{/callout}{lamp/}现在,Docker 已经安装并正在运行在你的 Debian 10 VPS 上。你可以尝试运行 sudo docker run hello-world 来验证 Docker 安装是否成功。如果一切正常,你应该能够看到 hello-world 容器运行并输出相关信息。{lamp/}

Debian 10 系统上安装 Docker 在 Debian 10 系统上安装 Docker 可以按照以下步骤进行:1.更新软件包列表:{callout color="#f0ad4e"}sudo apt update{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}2.安装所需的依赖包,以便后续安装 Docker:{callout color="#f0ad4e"}sudo apt install -y apt-transport-https ca-certificates curl software-properties-common{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}3.添加 Docker 官方 GPG 密钥:{callout color="#f0ad4e"}curl -fsSL https://download.docker.com/linux/debian/gpg | sudo gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}4.添加 Docker 软件源:{callout color="#f0ad4e"}echo "deb [signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/debian $(lsb_release -cs) stable" | sudo tee /etc/apt/sources.list.d/docker.list{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}5.再次更新软件包列表:{callout color="#f0ad4e"}sudo apt update{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}6.安装 Docker:{callout color="#f0ad4e"}sudo apt install -y docker-ce docker-ce-cli containerd.io{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}7.启动 Docker 服务:{callout color="#f0ad4e"}sudo systemctl start docker{/callout}{dotted startColor="#ff6c6c" endColor="#1989fa"/}8.确认 Docker 是否正在运行:{callout color="#f0ad4e"}sudo systemctl status docker{/callout}{lamp/}现在,Docker 已经安装并正在运行在你的 Debian 10 VPS 上。你可以尝试运行 sudo docker run hello-world 来验证 Docker 安装是否成功。如果一切正常,你应该能够看到 hello-world 容器运行并输出相关信息。{lamp/} -

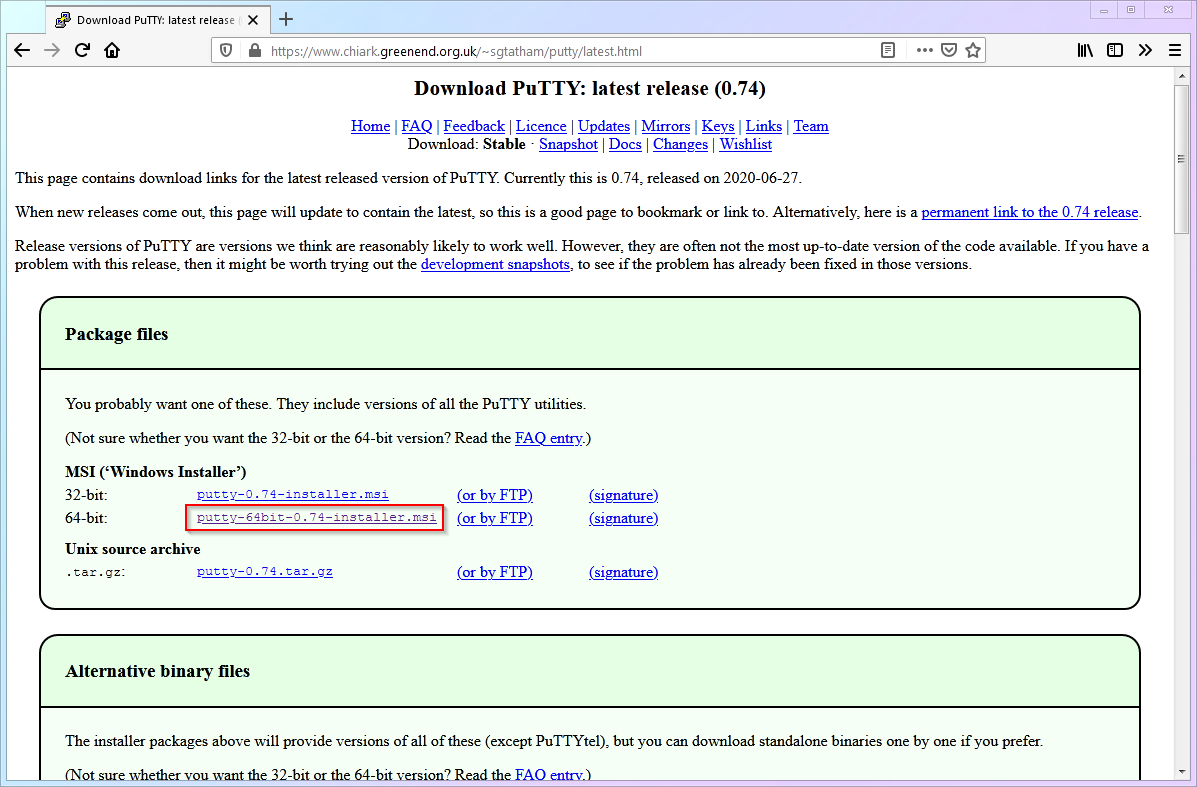

远程登录篇 1.虽然 Windows 10 之后的 PowerShell 和 WSL 也可以达到很好的 SSH 操作体验。但是因为并非所有版本的 Windows 都有最新的组件,故本文还是以老牌的 PuTTY 为例,进行 SSH 远程登录的操作详解。(使用其他工具的话、在 SSH 登陆之后的操作都是一样的){dotted startColor="#ff6c6c" endColor="#1989fa"/}1.进入 PuTTY 的官网,选择适合你操作系统的版本下载。(本文以 64 位版本为例){dotted startColor="#ff6c6c" endColor="#1989fa"/}2.安装运行后,将会看到 PuTTY 的主界面。在下图的对应位置填入你 VPS 的IP 地址(VPS IP)和端口(VPS PORT)。为了方便以后使用时不用重复输入,我们可以保存会话 (Saved Sessions),未来使用时只要按 Load 即可一键载入设置。{dotted startColor="#ff6c6c" endColor="#1989fa"/}3.建议将 Connection 中的 keepalive 设置为 60 秒,防止你一段时间没有操作之后 SSH 自动断线。另外务必再次保存设置。{dotted startColor="#ff6c6c" endColor="#1989fa"/}{card-describe title=" 注意 "}对 PuTTY 的任何设置更新都要再次手动保存 Session,不然关闭后就会丢失{/card-describe}{dotted startColor="#ff6c6c" endColor="#1989fa"/}4.点击 Open 就会进入 SSH 连接窗口,对应下图输入用户名与密码,与你的 VPS 远程主机建立连接。(本文假设默认用户名是 root,另外,在 Linux 系统输入密码的时候,是不会出现 这种提示符的,这样可以避免密码长度泄漏。{dotted startColor="#ff6c6c" endColor="#1989fa"/}5.成功登录 SSH!初识命令行界面!如果你的信息都填写正确,你将会看到类似下图的界面,说明已登录成功:这个界面,就等于远程服务器的【桌面】,这就是【命令行界面】- Command Line Interface,或者缩写为 CLI。 现在,你可以稍微观察并熟悉一下命令行环境,这个界面其实已经告诉了你一些有用的信息了,比如系统内核版本(比如图内是 4.19.37-5)、上次登录时间及 IP 等。当然根据 VPS 的不同,你看到的界面可能会略有不同。请注意命令行最下面一行,闪动的光标左边,有一串字符。图中显示的是root@vps-server:~#,现在的用户是 rootroot 所在的服务器是 vps-serverroot 现在所在的文件夹是 ~之后是你可以输入命令的地方如果是非root用户,安装软件进入后台xxxx@vps-server:~$ suPassword:(输入vpsroot密码)root@vps-server:/home/xxxx# sudo -iroot@vps-server:~# (输入命令){card-list}{card-list-item} 命令 su{/card-list-item}{card-list-item} 命令 sudo -i{/card-list-item}{/card-list}{lamp/}6.更新 Linux 的软件!Linux 下,每个 APP 都叫做一个“包” (package)。管理 APP 的程序自然就叫做“包管理器”(Package Manager)。你可以通过它安装、更新、卸载各种软件、甚至更新 Linux 系统本身。Linux 下的包管理器非常强大,此处按下不表,现在你只需要知道 Debian 系统的包管理器叫做 apt 即可。接下来,我们就先使用 apt 做一次软件的全面更新,让你熟悉它的基本操作。编号命令名称命令说明cmd-01apt update查询软件更新cmd-02apt upgrade执行软件更新{dotted startColor="#ff6c6c" endColor="#1989fa"/}现在请输入第一条命令,获取更新信息,然后请输入第二条命令,执行软件更新,并在询问是否继续安装 (Y/n) 时输入 y 并回车确认,开始安装{card-list}{card-list-item} 第一条命令 apt update{/card-list-item}{card-list-item} 第二条命令 apt upgrade {/card-list-item}{/card-list}你已经可以通过 SSH 来登录你的远程服务器了!{lamp/}

远程登录篇 1.虽然 Windows 10 之后的 PowerShell 和 WSL 也可以达到很好的 SSH 操作体验。但是因为并非所有版本的 Windows 都有最新的组件,故本文还是以老牌的 PuTTY 为例,进行 SSH 远程登录的操作详解。(使用其他工具的话、在 SSH 登陆之后的操作都是一样的){dotted startColor="#ff6c6c" endColor="#1989fa"/}1.进入 PuTTY 的官网,选择适合你操作系统的版本下载。(本文以 64 位版本为例){dotted startColor="#ff6c6c" endColor="#1989fa"/}2.安装运行后,将会看到 PuTTY 的主界面。在下图的对应位置填入你 VPS 的IP 地址(VPS IP)和端口(VPS PORT)。为了方便以后使用时不用重复输入,我们可以保存会话 (Saved Sessions),未来使用时只要按 Load 即可一键载入设置。{dotted startColor="#ff6c6c" endColor="#1989fa"/}3.建议将 Connection 中的 keepalive 设置为 60 秒,防止你一段时间没有操作之后 SSH 自动断线。另外务必再次保存设置。{dotted startColor="#ff6c6c" endColor="#1989fa"/}{card-describe title=" 注意 "}对 PuTTY 的任何设置更新都要再次手动保存 Session,不然关闭后就会丢失{/card-describe}{dotted startColor="#ff6c6c" endColor="#1989fa"/}4.点击 Open 就会进入 SSH 连接窗口,对应下图输入用户名与密码,与你的 VPS 远程主机建立连接。(本文假设默认用户名是 root,另外,在 Linux 系统输入密码的时候,是不会出现 这种提示符的,这样可以避免密码长度泄漏。{dotted startColor="#ff6c6c" endColor="#1989fa"/}5.成功登录 SSH!初识命令行界面!如果你的信息都填写正确,你将会看到类似下图的界面,说明已登录成功:这个界面,就等于远程服务器的【桌面】,这就是【命令行界面】- Command Line Interface,或者缩写为 CLI。 现在,你可以稍微观察并熟悉一下命令行环境,这个界面其实已经告诉了你一些有用的信息了,比如系统内核版本(比如图内是 4.19.37-5)、上次登录时间及 IP 等。当然根据 VPS 的不同,你看到的界面可能会略有不同。请注意命令行最下面一行,闪动的光标左边,有一串字符。图中显示的是root@vps-server:~#,现在的用户是 rootroot 所在的服务器是 vps-serverroot 现在所在的文件夹是 ~之后是你可以输入命令的地方如果是非root用户,安装软件进入后台xxxx@vps-server:~$ suPassword:(输入vpsroot密码)root@vps-server:/home/xxxx# sudo -iroot@vps-server:~# (输入命令){card-list}{card-list-item} 命令 su{/card-list-item}{card-list-item} 命令 sudo -i{/card-list-item}{/card-list}{lamp/}6.更新 Linux 的软件!Linux 下,每个 APP 都叫做一个“包” (package)。管理 APP 的程序自然就叫做“包管理器”(Package Manager)。你可以通过它安装、更新、卸载各种软件、甚至更新 Linux 系统本身。Linux 下的包管理器非常强大,此处按下不表,现在你只需要知道 Debian 系统的包管理器叫做 apt 即可。接下来,我们就先使用 apt 做一次软件的全面更新,让你熟悉它的基本操作。编号命令名称命令说明cmd-01apt update查询软件更新cmd-02apt upgrade执行软件更新{dotted startColor="#ff6c6c" endColor="#1989fa"/}现在请输入第一条命令,获取更新信息,然后请输入第二条命令,执行软件更新,并在询问是否继续安装 (Y/n) 时输入 y 并回车确认,开始安装{card-list}{card-list-item} 第一条命令 apt update{/card-list-item}{card-list-item} 第二条命令 apt upgrade {/card-list-item}{/card-list}你已经可以通过 SSH 来登录你的远程服务器了!{lamp/} -

准备篇 一.VPS1.在 VPS 的后台安装 Debian 10 64bit 系统.2.记下 VPS 的 IP 地址.3.记下 VPS 的 SSH 远程登陆端口(Port).4.下 SSH 远程登录的用户名和密码.{dotted startColor="#d06bff" endColor="#18fb32"/}二.域名1.选择一些常见的域名后缀就行,注意不要用 .cn 后缀。2.在 DNS 设置中,添加一条指向你 VPS 的 IP 地址的 A 记录(A 记录的名字可以随便起,完整的域名则会用 "二级域名.你的域名.com" 或者 "a-name.yourdomain.com" 来表示)。效果如下图:{dotted startColor="#ff6c6c" endColor="#1989fa"/}三.本地电脑安装软件1.SSH 远程登录工具Windows: PuTTY macOS/Linux: Terminal2.远程文件拷贝工具Windows: WinSCP macOS/Linux: Terminal3.靠谱的文本编辑器Windows/macOS/Linux: VSCode {lamp/}{lamp/}

准备篇 一.VPS1.在 VPS 的后台安装 Debian 10 64bit 系统.2.记下 VPS 的 IP 地址.3.记下 VPS 的 SSH 远程登陆端口(Port).4.下 SSH 远程登录的用户名和密码.{dotted startColor="#d06bff" endColor="#18fb32"/}二.域名1.选择一些常见的域名后缀就行,注意不要用 .cn 后缀。2.在 DNS 设置中,添加一条指向你 VPS 的 IP 地址的 A 记录(A 记录的名字可以随便起,完整的域名则会用 "二级域名.你的域名.com" 或者 "a-name.yourdomain.com" 来表示)。效果如下图:{dotted startColor="#ff6c6c" endColor="#1989fa"/}三.本地电脑安装软件1.SSH 远程登录工具Windows: PuTTY macOS/Linux: Terminal2.远程文件拷贝工具Windows: WinSCP macOS/Linux: Terminal3.靠谱的文本编辑器Windows/macOS/Linux: VSCode {lamp/}{lamp/} -

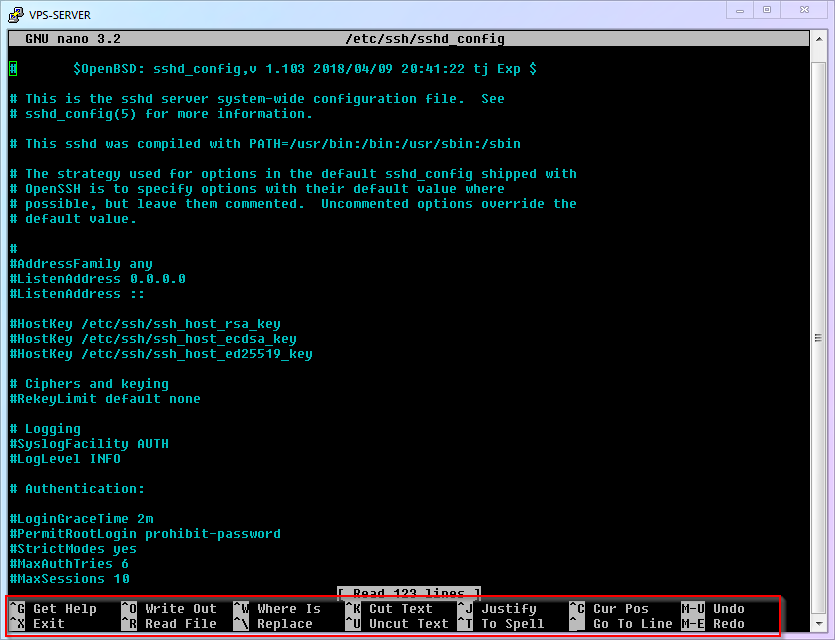

安全防护篇 我们要做的安全防护有哪些? 【端口】、【用户名】、【密码】这三要素进行加强,来降低被攻破的风险:【端口】:将 SSH 远程登录端口修改为【非 22 端口】 【用户名】:建立【非 root】的新用户、并禁用 root 用户 SSH 远程登录 【密码】:SSH 启用 RSA 密钥验证登录、同时禁用密码验证登录切记记得按顺序来,{lamp/}① 将 SSH 远程登录端口修改为非 22 端口我们来解决【端口 = 22】的问题。(注意:有些 VPS 服务商,默认的端口已经是非 22 端口,那么你可以忽略这一步,当然也可以跟着本文改成别的端口)编号编号命令名称命令说明cmd-03nano文本编辑器cmd-04systemctl restart重启某个服务conf-01/etc/ssh/sshd_configSSH 远程登录程序设置{lamp/}一 我们要做的第一件事,当然就是【用nano这个文本编辑器打开SSH远程登录程序设置】,在 Windows 下,你会【找到文件并双击】,在 Linux 下该怎么办呢?{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}nano /etc/ssh/sshd_config{/card-list-item}{/card-list}{lamp/}我们要做的第二件事,是【在打开的文件中找到Port这一项,并修改它的端口】。Port 后面的数字就是 SSH 的端口,一般建议把它改成一个大于1024小于65535的整数(本文以9753为例)。使用 ctrl+w 进入搜索模式,然后输入 Port 22 并回车。删除 22 并改成 9753说明:如果这一行开头有个#,证明这一行【不生效】(被注释掉了),你可像我一样在文件最后写一个不带#的,或者把#删掉就好。正确的快捷键:保存是 ctrl+o + 回车,退出是 ctrl+x{lamp/}我们最后要做的事,是【重启 ssh 服务,使变更生效】{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}systemctl restart ssh{/card-list-item}{/card-list}3.修改 PuTTY 配置现在新的端口已经生效,下次使用 PuTTY 登录时就要用9753了。所以现在请到 PuTTY 的设置中修改端口号码,然后保存 Session。{lamp/}二 建立非 root 的新用户 第二步,我们来解决【用户名 = root】的问题。首先你要理解, Linux 系统中的root,不仅仅是一个管理员账号那么简单。它是整个系统的【根基】、是系统的主宰.编号命令名称命令说明cmd-05adduser给系统新增用户cmd-06apt install安装某个软件cmd-07visudo修改 sudo 权限设置专用编辑器我们要做的是【新增一个用户并设定登录密码】,名字你可以随便起,我这里以vpsadmin为例:{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}adduser vpsadmin{/card-list-item}{/card-list}执行命令后,根据提示操作即可。请务必设置一个用户密码(别忘记设置密码时你时看不到 的)。之后系统会询问你一些用户的附加信息,这些就可以无视,一路回车即可。{dotted startColor="#ff6c6c" endColor="#1989fa"/}{lamp/}下一步我要做的是【安装sudo功能】(sudo 就是在关键时刻,让普通账户临时获得 root 的神力,战力全开拯救世界){card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}apt update && apt install sudo{/card-list-item}{/card-list}这一行命令其实是两个命令。前一半 apt update 你之前已经见过并且用过了,是去服务器刷新软件版本信息。后面的 apt install 就是这一次要用到的【安装命令】。两条连接在一起,就是让系统去【刷新可用的最新软件,然后安装最新版的sudo程序】。 && 则是把两个命令连起来执行的意思。下一步是【把vpsadmin用户加入sudo名单里,让他有资格借用root的神力】{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}visudo{/card-list-item}{/card-list}在 User Privilege Specification 下加入一行 vpsadmin ALL=(ALL) NOPASSWD: ALL 即可。{card-describe title=" 注意 "}我要特别说明的是NOPASSWD这个设置,它的意思是vpsadmin用户临时使用root权限时,不用额外输入密码。这与一般的安全建议相反。我之所以如此推荐,是因为很多新人不顾危险坚持使用root账号就是因为用root时不用重复输入密码、觉得轻松。“两害相权取其轻”,我认为【直接用root用户的风险】大于【使用sudo 时不用输密码的风险】,所以做了以上的建议。如果你希望遵守传统习惯、每次使用sudo时需要输入密码,那么这一行改成 vpsadmin ALL=(ALL:ALL) ALL 即可。{/card-describe}{lamp/}三.禁用 root 用户 SSH 远程登录1.用nano编辑器打开SSH远程登录程序设置{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}nano /etc/ssh/sshd_config{/card-list-item}{/card-list}2.找到PermitRootLogin Yes这一项,然后把它后面的设定值改为no即可。使用 ctrl+w 进入搜索模式,然后输入 PermitRootLogin 并回车删除 yes 并改成 no保存文件并退出。还记得怎么操作吗?保存是 ctrl+o,然后 回车 确认退出是 ctrl+x重启 ssh 服务,让变更生效。{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}systemctl restart ssh{/card-list-item}{/card-list}{dotted startColor="#ff6c6c" endColor="#1989fa"/}{lamp/}下次通过 PuTTY 远程 SSH 登录的时候,root用户已无法连接,用户名就要换成vpsadmin了!方便起见,我们可以在 PuTTY 中把vpsadmin设置成默认登录用户名。{lamp/}四 使用 RSA 密钥登录并禁用密码登录我们来解决【密码】可能被撞破的问题。前面我说过,黑客并不是很蠢的用穷举法破解你的密码,而是会用一些比如“密码表”的作弊手段。除非你用的是随机生成的超长密码(比如借助 1Password,或者 macOS 的 keychain 等密码管理工具),否则很容易中招。超长随机密码虽然安全性有所提高,但是基本上无法记忆,手动输入也十分麻烦易错。为了解决这个困境,我们可以直接弃用【密码验证】方式,改用更安全的【密钥验证】。所谓的【密钥验证】,就是生成【一对】相关联的密钥文件(公钥和私钥),然后把【公钥】上传到 VPS 备用。每次登录时,SSH 会将【公钥】和【私钥】进行匹配,若验证是正确的【密钥对】,则验证通过。(换言之,你无需记忆和输入复杂的密码,只要保护好【私钥】这个文件不外泄即可){card-describe title=" 注意 "}本文以 RSA 密钥举例,是因为 RSA 密钥在各种设备、各种 SSH 客户端中有广泛悠久的支持历史,且目前依然能提供够用的安全性。但它绝非唯一选择。其他的常见密钥还有:DSA - 已经从数学层面被证明不安全,所以永远不要用它ECDSA - 密钥小安全性高,但其算法被指留有 NSA 的后门,如果你的 VPS 上有值得 NSA 关注的东西就不要用它Ed25519 - 这是一个与 ECDSA 十分类似的算法,故具有相似的性能优势。同时其文档全部公开,所以普遍认为无后门所以,如果你的设备和软件都支持的话,我建议优先选择 Ed25519 密钥。{/card-describe}那我们现在就来配置【密钥验证】吧!运行PuTTYgen (PuTTY 密钥生成器)。位置是 开始菜单 --> 所有程序 --> PuTTY (64-bit) --> PuTTYgen点击Generate开始生成(在界面空白处乱晃鼠标增加随机数){card-describe title=" 注意 "}本图中是以 2048 位的 RSA 密钥为例的。但实际上,如果要获得与 EDCSA/Ed25519 的 256 位密钥相同的安全性,你需要使用 3072 位的 RSA 密钥。(即右下角的数字改成 3072)默认情况下,密钥存储在 ~/.ssh 目录中。大多数 SSH 客户端会自动使用以下默认文件名:算法:ED25519(首选)公钥:id_ed25519.pub私钥:id_ed25519算法:RSA(至少 2048 位密钥大小)公钥:id_rsa.pub私钥:id_rsa算法:DSA(已弃用)公钥:id_dsa.pub私钥:id_dsa算法:ECDSA公钥:id_ecdsa.pub私钥:id_ecdsa{/card-describe}{dotted startColor="#ff6c6c" endColor="#1989fa"/}{dotted startColor="#ff6c6c" endColor="#1989fa"/}你可以给私钥设置密码,增加一层安全性点击 Save public key 保存公钥,文件名为 id_rsa.pub点击 Save private key 保存私钥,文件名为 id_rsa (PuTTY 私钥自带.ppk后缀)最重要的,将上方红框内的内容,向下滚动全部复制出来并保存,文件名为 authorized_keys。(用 vscode 保存,默认会变成带txt后缀的文本文件,这没关系,之后上传 VPS 时我们会把后缀名去掉)将公钥上传至 VPS 的vpsadmin用户下这一步就需要用到之前准备的WinSCP了。会提示你导入 PuTTY 的设置,当然一键导入啦!如果没有提示导入或者你已经提前安装好了,那按照下图进行配置即可WinSCP 左边的目录就是本地电脑上的文件夹和文件,请定位到密钥所在的文件夹WinSCP 右边的目录则是 VPS 服务器上的文件夹和文件,默认就在 /home/vpsadmin/ 文件夹,此时在请点击右下角 X hidden 来显示隐藏文件在右边(VPS 中)点击右键并新建文件夹,起名 .ssh (注意有一个.)将【公钥】authorized_keys上传到.ssh文件夹内在上传时,将【公钥】从 authorized_keys.txt 改名为 authorized_keys(去掉.txt这个后缀名){dotted startColor="#ff6c6c" endColor="#1989fa"/}{lamp/}编号命令名称命令说明cmd-08sudo用root权限运行某个命令cmd-09chmod修改目标文件/文件夹的权限SSH 远程连接到 VPS 上(PuTTY)修改 authorized_keys 文件权限为 600 (仅所有者可读可写){card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}chmod 600 ~/.ssh/authorized_keys{/card-list-item}{/card-list}修改 SSH 配置。这个我们已经用了很多次,但现在我们已经从无所不能的root变成了普通用户vpsadmin,此时的我们是没有权限直接编辑 SSH 配置的。这时候就需要使用sudo命令了:{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}sudo nano /etc/ssh/sshd_config{/card-list-item}{/card-list}找到(ctrl+w) PasswordAuthentication 改成 no找到(ctrl+w) PubkeyAuthentication 改成 yes,然后保存(ctrl+o)退出(ctrl+x)重启 SSH 服务。{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}sudo systemctl restart ssh{/card-list-item}{/card-list}{dotted startColor="#ff6c6c" endColor="#1989fa"/}VPS 端已经设置好了公钥,现在要给 PuTTY 指定私钥位置供登录时使用至此,【密钥登录】已成功开启、【密码验证】已成功关闭、并且还给 PuTTY 保存了默认的登录用户名和私钥。未来使用 PuTTY 登录时,载入VPS-SERVER配置后,点击Open就可以一键登录了。如果你给私钥设置了密码保护,登录时当然还需要输入这个密码才能使用密钥,如下图别忘了给WinSCP也做对应的密钥设置,否则之后想要传输文件时就无法登录了:{card-describe title=" 注意 "}任何需要借助 SSH 进行登录的软件都需要密钥验证了,软件过多,无法逐一展示,请根据你的需要自行设置好哦{/card-describe}到这里为止,你的 VPS 已经完成了【端口】、【用户名】、【密码】这三要素的基本安全保障,虽然远称不上固若金汤,但一般的恶意脚本应该已经无法对你造成伤害了!

安全防护篇 我们要做的安全防护有哪些? 【端口】、【用户名】、【密码】这三要素进行加强,来降低被攻破的风险:【端口】:将 SSH 远程登录端口修改为【非 22 端口】 【用户名】:建立【非 root】的新用户、并禁用 root 用户 SSH 远程登录 【密码】:SSH 启用 RSA 密钥验证登录、同时禁用密码验证登录切记记得按顺序来,{lamp/}① 将 SSH 远程登录端口修改为非 22 端口我们来解决【端口 = 22】的问题。(注意:有些 VPS 服务商,默认的端口已经是非 22 端口,那么你可以忽略这一步,当然也可以跟着本文改成别的端口)编号编号命令名称命令说明cmd-03nano文本编辑器cmd-04systemctl restart重启某个服务conf-01/etc/ssh/sshd_configSSH 远程登录程序设置{lamp/}一 我们要做的第一件事,当然就是【用nano这个文本编辑器打开SSH远程登录程序设置】,在 Windows 下,你会【找到文件并双击】,在 Linux 下该怎么办呢?{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}nano /etc/ssh/sshd_config{/card-list-item}{/card-list}{lamp/}我们要做的第二件事,是【在打开的文件中找到Port这一项,并修改它的端口】。Port 后面的数字就是 SSH 的端口,一般建议把它改成一个大于1024小于65535的整数(本文以9753为例)。使用 ctrl+w 进入搜索模式,然后输入 Port 22 并回车。删除 22 并改成 9753说明:如果这一行开头有个#,证明这一行【不生效】(被注释掉了),你可像我一样在文件最后写一个不带#的,或者把#删掉就好。正确的快捷键:保存是 ctrl+o + 回车,退出是 ctrl+x{lamp/}我们最后要做的事,是【重启 ssh 服务,使变更生效】{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}systemctl restart ssh{/card-list-item}{/card-list}3.修改 PuTTY 配置现在新的端口已经生效,下次使用 PuTTY 登录时就要用9753了。所以现在请到 PuTTY 的设置中修改端口号码,然后保存 Session。{lamp/}二 建立非 root 的新用户 第二步,我们来解决【用户名 = root】的问题。首先你要理解, Linux 系统中的root,不仅仅是一个管理员账号那么简单。它是整个系统的【根基】、是系统的主宰.编号命令名称命令说明cmd-05adduser给系统新增用户cmd-06apt install安装某个软件cmd-07visudo修改 sudo 权限设置专用编辑器我们要做的是【新增一个用户并设定登录密码】,名字你可以随便起,我这里以vpsadmin为例:{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}adduser vpsadmin{/card-list-item}{/card-list}执行命令后,根据提示操作即可。请务必设置一个用户密码(别忘记设置密码时你时看不到 的)。之后系统会询问你一些用户的附加信息,这些就可以无视,一路回车即可。{dotted startColor="#ff6c6c" endColor="#1989fa"/}{lamp/}下一步我要做的是【安装sudo功能】(sudo 就是在关键时刻,让普通账户临时获得 root 的神力,战力全开拯救世界){card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}apt update && apt install sudo{/card-list-item}{/card-list}这一行命令其实是两个命令。前一半 apt update 你之前已经见过并且用过了,是去服务器刷新软件版本信息。后面的 apt install 就是这一次要用到的【安装命令】。两条连接在一起,就是让系统去【刷新可用的最新软件,然后安装最新版的sudo程序】。 && 则是把两个命令连起来执行的意思。下一步是【把vpsadmin用户加入sudo名单里,让他有资格借用root的神力】{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}visudo{/card-list-item}{/card-list}在 User Privilege Specification 下加入一行 vpsadmin ALL=(ALL) NOPASSWD: ALL 即可。{card-describe title=" 注意 "}我要特别说明的是NOPASSWD这个设置,它的意思是vpsadmin用户临时使用root权限时,不用额外输入密码。这与一般的安全建议相反。我之所以如此推荐,是因为很多新人不顾危险坚持使用root账号就是因为用root时不用重复输入密码、觉得轻松。“两害相权取其轻”,我认为【直接用root用户的风险】大于【使用sudo 时不用输密码的风险】,所以做了以上的建议。如果你希望遵守传统习惯、每次使用sudo时需要输入密码,那么这一行改成 vpsadmin ALL=(ALL:ALL) ALL 即可。{/card-describe}{lamp/}三.禁用 root 用户 SSH 远程登录1.用nano编辑器打开SSH远程登录程序设置{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}nano /etc/ssh/sshd_config{/card-list-item}{/card-list}2.找到PermitRootLogin Yes这一项,然后把它后面的设定值改为no即可。使用 ctrl+w 进入搜索模式,然后输入 PermitRootLogin 并回车删除 yes 并改成 no保存文件并退出。还记得怎么操作吗?保存是 ctrl+o,然后 回车 确认退出是 ctrl+x重启 ssh 服务,让变更生效。{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}systemctl restart ssh{/card-list-item}{/card-list}{dotted startColor="#ff6c6c" endColor="#1989fa"/}{lamp/}下次通过 PuTTY 远程 SSH 登录的时候,root用户已无法连接,用户名就要换成vpsadmin了!方便起见,我们可以在 PuTTY 中把vpsadmin设置成默认登录用户名。{lamp/}四 使用 RSA 密钥登录并禁用密码登录我们来解决【密码】可能被撞破的问题。前面我说过,黑客并不是很蠢的用穷举法破解你的密码,而是会用一些比如“密码表”的作弊手段。除非你用的是随机生成的超长密码(比如借助 1Password,或者 macOS 的 keychain 等密码管理工具),否则很容易中招。超长随机密码虽然安全性有所提高,但是基本上无法记忆,手动输入也十分麻烦易错。为了解决这个困境,我们可以直接弃用【密码验证】方式,改用更安全的【密钥验证】。所谓的【密钥验证】,就是生成【一对】相关联的密钥文件(公钥和私钥),然后把【公钥】上传到 VPS 备用。每次登录时,SSH 会将【公钥】和【私钥】进行匹配,若验证是正确的【密钥对】,则验证通过。(换言之,你无需记忆和输入复杂的密码,只要保护好【私钥】这个文件不外泄即可){card-describe title=" 注意 "}本文以 RSA 密钥举例,是因为 RSA 密钥在各种设备、各种 SSH 客户端中有广泛悠久的支持历史,且目前依然能提供够用的安全性。但它绝非唯一选择。其他的常见密钥还有:DSA - 已经从数学层面被证明不安全,所以永远不要用它ECDSA - 密钥小安全性高,但其算法被指留有 NSA 的后门,如果你的 VPS 上有值得 NSA 关注的东西就不要用它Ed25519 - 这是一个与 ECDSA 十分类似的算法,故具有相似的性能优势。同时其文档全部公开,所以普遍认为无后门所以,如果你的设备和软件都支持的话,我建议优先选择 Ed25519 密钥。{/card-describe}那我们现在就来配置【密钥验证】吧!运行PuTTYgen (PuTTY 密钥生成器)。位置是 开始菜单 --> 所有程序 --> PuTTY (64-bit) --> PuTTYgen点击Generate开始生成(在界面空白处乱晃鼠标增加随机数){card-describe title=" 注意 "}本图中是以 2048 位的 RSA 密钥为例的。但实际上,如果要获得与 EDCSA/Ed25519 的 256 位密钥相同的安全性,你需要使用 3072 位的 RSA 密钥。(即右下角的数字改成 3072)默认情况下,密钥存储在 ~/.ssh 目录中。大多数 SSH 客户端会自动使用以下默认文件名:算法:ED25519(首选)公钥:id_ed25519.pub私钥:id_ed25519算法:RSA(至少 2048 位密钥大小)公钥:id_rsa.pub私钥:id_rsa算法:DSA(已弃用)公钥:id_dsa.pub私钥:id_dsa算法:ECDSA公钥:id_ecdsa.pub私钥:id_ecdsa{/card-describe}{dotted startColor="#ff6c6c" endColor="#1989fa"/}{dotted startColor="#ff6c6c" endColor="#1989fa"/}你可以给私钥设置密码,增加一层安全性点击 Save public key 保存公钥,文件名为 id_rsa.pub点击 Save private key 保存私钥,文件名为 id_rsa (PuTTY 私钥自带.ppk后缀)最重要的,将上方红框内的内容,向下滚动全部复制出来并保存,文件名为 authorized_keys。(用 vscode 保存,默认会变成带txt后缀的文本文件,这没关系,之后上传 VPS 时我们会把后缀名去掉)将公钥上传至 VPS 的vpsadmin用户下这一步就需要用到之前准备的WinSCP了。会提示你导入 PuTTY 的设置,当然一键导入啦!如果没有提示导入或者你已经提前安装好了,那按照下图进行配置即可WinSCP 左边的目录就是本地电脑上的文件夹和文件,请定位到密钥所在的文件夹WinSCP 右边的目录则是 VPS 服务器上的文件夹和文件,默认就在 /home/vpsadmin/ 文件夹,此时在请点击右下角 X hidden 来显示隐藏文件在右边(VPS 中)点击右键并新建文件夹,起名 .ssh (注意有一个.)将【公钥】authorized_keys上传到.ssh文件夹内在上传时,将【公钥】从 authorized_keys.txt 改名为 authorized_keys(去掉.txt这个后缀名){dotted startColor="#ff6c6c" endColor="#1989fa"/}{lamp/}编号命令名称命令说明cmd-08sudo用root权限运行某个命令cmd-09chmod修改目标文件/文件夹的权限SSH 远程连接到 VPS 上(PuTTY)修改 authorized_keys 文件权限为 600 (仅所有者可读可写){card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}chmod 600 ~/.ssh/authorized_keys{/card-list-item}{/card-list}修改 SSH 配置。这个我们已经用了很多次,但现在我们已经从无所不能的root变成了普通用户vpsadmin,此时的我们是没有权限直接编辑 SSH 配置的。这时候就需要使用sudo命令了:{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}sudo nano /etc/ssh/sshd_config{/card-list-item}{/card-list}找到(ctrl+w) PasswordAuthentication 改成 no找到(ctrl+w) PubkeyAuthentication 改成 yes,然后保存(ctrl+o)退出(ctrl+x)重启 SSH 服务。{card-list}{card-list-item} 输入以下命令{/card-list-item}{card-list-item}sudo systemctl restart ssh{/card-list-item}{/card-list}{dotted startColor="#ff6c6c" endColor="#1989fa"/}VPS 端已经设置好了公钥,现在要给 PuTTY 指定私钥位置供登录时使用至此,【密钥登录】已成功开启、【密码验证】已成功关闭、并且还给 PuTTY 保存了默认的登录用户名和私钥。未来使用 PuTTY 登录时,载入VPS-SERVER配置后,点击Open就可以一键登录了。如果你给私钥设置了密码保护,登录时当然还需要输入这个密码才能使用密钥,如下图别忘了给WinSCP也做对应的密钥设置,否则之后想要传输文件时就无法登录了:{card-describe title=" 注意 "}任何需要借助 SSH 进行登录的软件都需要密钥验证了,软件过多,无法逐一展示,请根据你的需要自行设置好哦{/card-describe}到这里为止,你的 VPS 已经完成了【端口】、【用户名】、【密码】这三要素的基本安全保障,虽然远称不上固若金汤,但一般的恶意脚本应该已经无法对你造成伤害了! -